Everestランサムウェアグループは2020年から活動している割と古いランサムウェアグループですが、2026年1月にNissanを攻撃するなどで日本でも知られてきています。

以下では、このEverestランサムウェアグループについて簡単にまとめます。

「未経験からでもホワイトハッカーになれる!」実践的セキュリティスクール「セキュ塾」

- 脅威インテリジェンス育成コース(受講生随時募集中)

- ホワイトハッカー育成コース(2026年6月生募集中)

Everestランサムウェアグループとは

Everestランサムウェアグループは、少なくとも2020年12月から活動しているロシア語圏の脅威アクターです。RaaSモデルを採用しており、医療・運輸・家電など様々な分野の大企業を標的に、二重脅迫の手法を展開しています。代表的な被害組織としてはNASAやブラジル政府などが知られています。

また、2021年11月にEverestがIABとして活動していることが確認されており、2023年以降ではIABとしての活動も活発となっています。

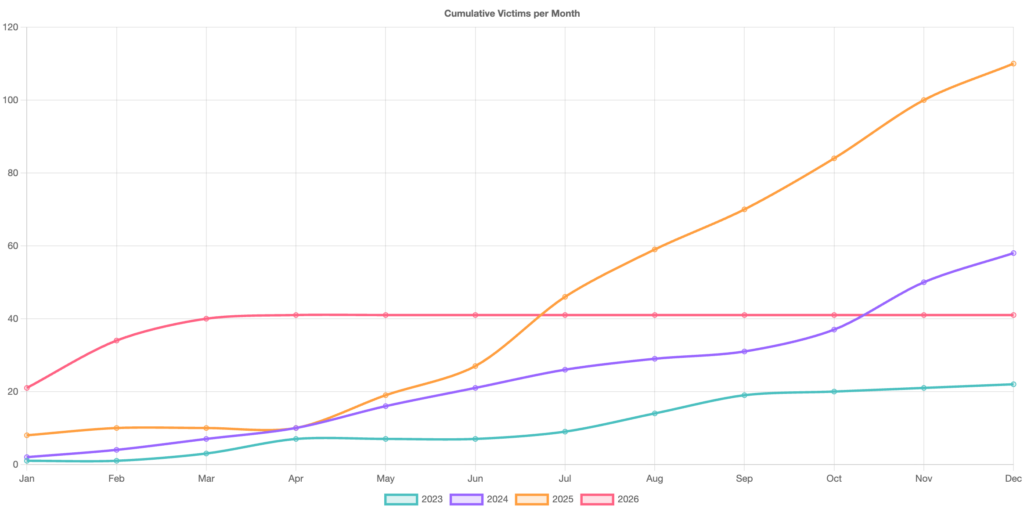

Ransomware.liveのグラフによると、Everestランサムウェアグループの被害企業は年々増加しており、2026年もかなりの被害が発生すると予想されます。

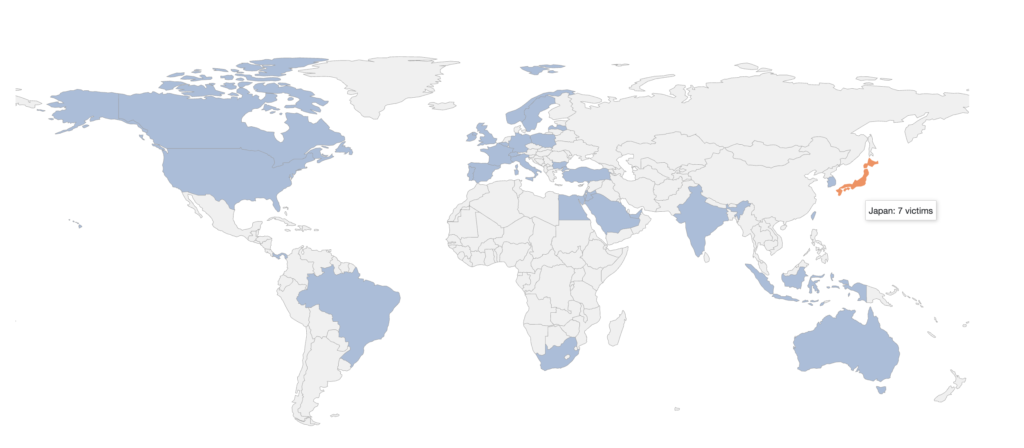

また、被害の国別ですが、全世界を標的にしており、日本も2023年からすでに7件の被害組織が観測されています。

Nissanも2026年1月にEverestランサムウェアグループによる侵害を受けています。

Everestランサムウェアグループの技術的詳細

初期アクセス

Everestランサムウェアグループの初期アクセスとして確認されているものは以下のようなものになっています。

- Valid Accounts(T1078):流出した認証情報を使用します。例えばDaily Dark WebによるとCollins Aerospaceのインシデントでは以前に流出したFTPの認証情報を使用した模様です。

- External Remote Services (T1133):HC3のレポートによると、RDPなどが使用されています。

- Phishing: フィッシングの利用も観測されている模様です。

また、The Registerの記事によると、少なくとも2023年当時は、企業の内部関係者にリモートアクセス権限と引き換えに報酬を支払う、という動きも行なっていたようです。

水平展開(Lateral Movement)

侵入後のEverestの水平展開等は以下になります

- 横方向の移動に、侵害された正規のユーザーアカウントとRDPを用います。

- ProcDumpなどのツールを使用してLSASSプロセスのコピーを作成し、追加の認証情報を抽出します。

- Active Directoryデータを含むNTDSデータベースのコピーを作成します。

ネットワーク探索(Discover)

新しいホストを侵害すると、Everestは下記のようなツールを使用してネットワーク探索を実行します。

- netscan.exe

- netscanpack.exe

- SoftPerfect Network Scanner

Command & Control

Everestは主にコマンド&コントロール(C2)通信にCobalt Strikeを使用します。侵害したホスト上でPowerShellコマンドを使用してCobalt Strikeビーコンを実行するほか、AnyDesk、Splashtop Remote Desktop、Ateraなどのリモートアクセスツールを使用したC2方式も展開します。

収集(Collection)

EverestはファイルサーバーにWinRARをインストールしてデータをアーカイブし、データ流出に使用します。

データ流出(Exfiltration)

データ流出はSplashtopなどのツールのファイル転送機能を使用し、暗号化が開始される前に機密情報がネットワークからコピーされます。データはAESおよびDESアルゴリズムを使用して暗号化され、暗号化されたファイルには「.EVEREST」というファイル拡張子が付けられます。

IoC等

IoC等は下記のリンクにありますので検出の参考にしてください。

参考リンク

- HIPAA:HC3: Threat Actor Profile: Everest Ransomware Group

- Ransomware.live: Everest

- Daily Dark Web: Exclusive: Everest Ransomware Group Interview on Collins Aerospace Breach

- The Register: Everest cybercriminals offer corporate insiders cold, hard cash for remote access