NightSpireランサムウェアグループは2025年初頭に登場した比較的新しいランサムウェアグループになります。昨年から日本でも被害が発生しているということもあり、こちらで簡単にまとめます。

NightSpireとは

NightSpireは、2025年初頭から観測されており、比較的新しいランサムウェアグループとされています。NightSpireは二重脅迫型のランサムウェアグループで、建設業やエンジニアリング・金融・公共サービス等の複数の分野の様々な組織を標的にしており、50GBから2000GBを超える大規模なデータ流出が報告されています。

当初はHalcyonの研究者などは2025/07/01の投稿でNightSpireランサムウェアグループのことを「彼らは公開RaaS運用を行っておらず、アフィリエイトプログラムもない。閉鎖的な組織だ」と結論づけていましたが、2ヶ月後のHivePro社の投稿では「RaaSグループ」とされています。これは、その期間に攻撃者が組織的な「RaaS」に進化したという可能性を示唆しています。

NightSpireの攻撃対象

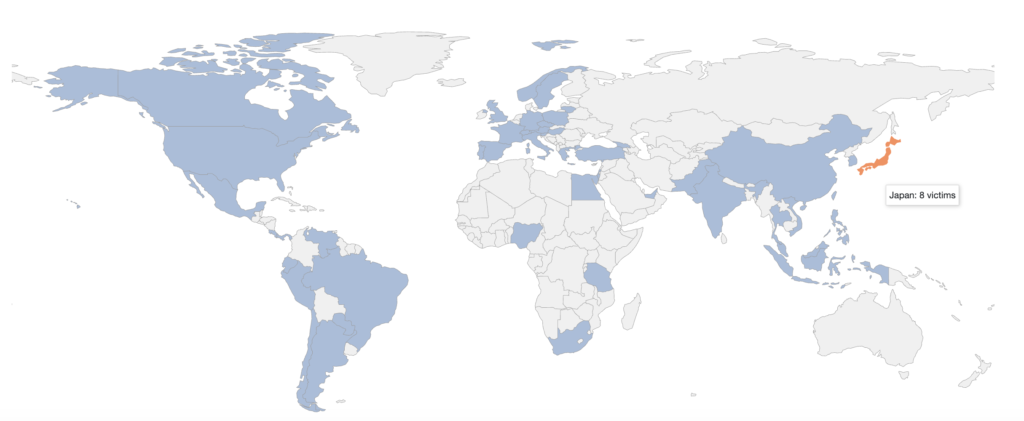

NightSpireの攻撃対象は様々な分野にわたっています。国別でも特に偏らずに様々な国の企業を標的にしています。

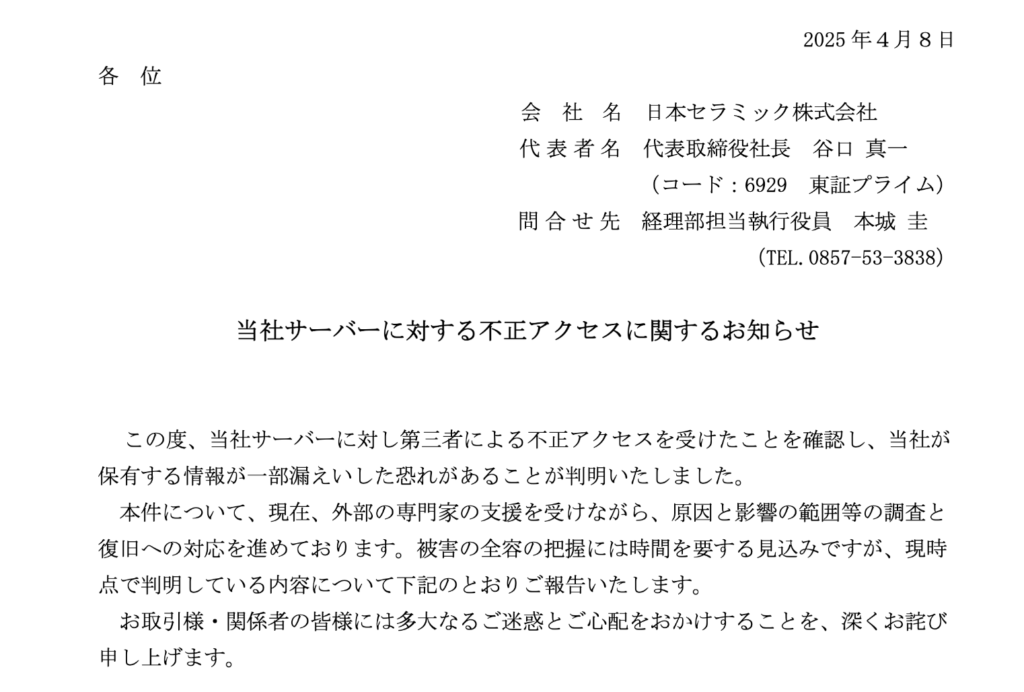

日本でも被害組織が出ています。過去の有名な被害組織では、日本セラミック株式会社が2025年4月に攻撃を受け、2025/04/08に「不正アクセスに関するお知らせ」として情報を開示しています。

他にも2026/01/31には繊維専門商社の牧村株式会社がNightSpireグループによる攻撃を受けています。

NightSpireによる攻撃の詳細

以下では、現時点(2026年4月)で判明しているNightSpireの攻撃手法をまとめます。

Go言語で記述されたNightSpireランサムウェアのペイロードは、 AES、RC4、XORなどの難読化手法を用いて検出を回避します。暗号化に先立ち、データはWinSCPとMEGACmdを介して攻撃者が管理するインフラストラクチャに流出されます。被害者はその後、身代金を支払うか、NightSpireのリークサイトでデータを公開されるかの二者択一を迫られます。

初期アクセス

NightSpireランサムウェアグループによる初期アクセスには、以下のようなものが挙げられます。

- FortiOSの脆弱性(次項で詳細説明)

- RDPブルートフォース攻撃

- フィッシングによる認証情報取得

悪用する脆弱性

NightSpireランサムウェアグループが攻撃に使用している主な脆弱性は以下になります。

- FortiOSの脆弱性

- CVE-2024-55591

- CVSS

- Base Score: 9.8 Critical

- Vector: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H

- CWE-288

- Alternativeパス/チャネルを使用した認証バイパスの脆弱性により、リモートの攻撃者が Node.js Websocket モジュールに細工されたリクエストを送ることで、super-admin権限を取得できる可能性があります。

- CVSS

- CVE-2024-55591

攻撃の手順

- NightSpireランサムウェアグループは、先にあげた方法での初期アクセスが観測されています。

- NightSpireが攻撃に用いるペイロードはGo言語で記述されており、 AES、RC4、XORなどの難読化手法を用いて検出を回避します。

- その後、LOLBins(Living Off The Land Binaries)攻撃やMimikatzを用いて、見つからないように水平展開(Lateral Movement)や特権昇格(Privilege Escalation)を行っています。LOLBinsでは以下のようなバイナリが観測されています。

- PowerShell・PsExec・WinSCP・WMI

- 暗号化に先立ち、WinSCPとMEGACmdを介してデータを攻撃者が管理するインフラストラクチャにコピーします。

- その後、暗号化を行います。大容量ファイル(.iso、.vhdx、.zipなど)にはブロックレベルの暗号化を、その他のファイルにはハイブリッドAES/RSAルーチンを使用して「.nspire」拡張子で暗号化ファイルを作成します。

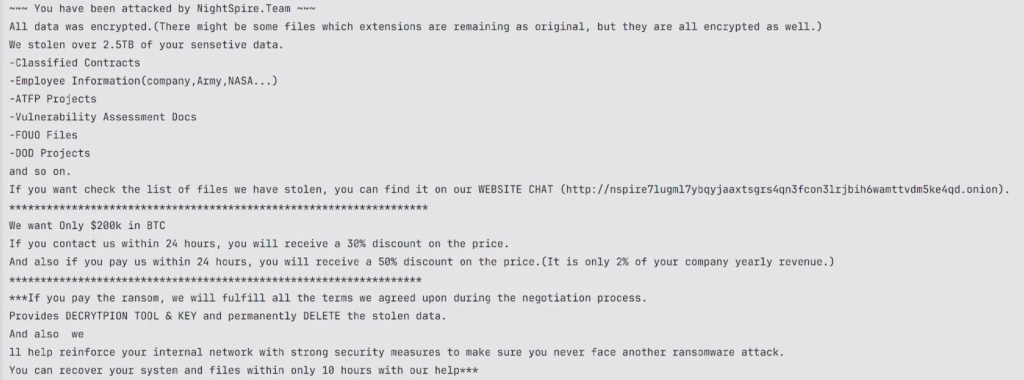

- リークサイトにカウントダウンタイマーを設置して、二重脅迫を行います。期限は最短で

2日間と短く、被害者に極度のプレッシャーを与えます。

NightSpireは、一部のランサムウェアとは異なり、デスクトップの背景を変更したり、ボリュームシャドウコピーを削除したりはしませんが、その暗号化プロセスによって復旧を極めて困難にしています。

攻撃の情報

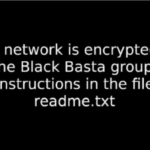

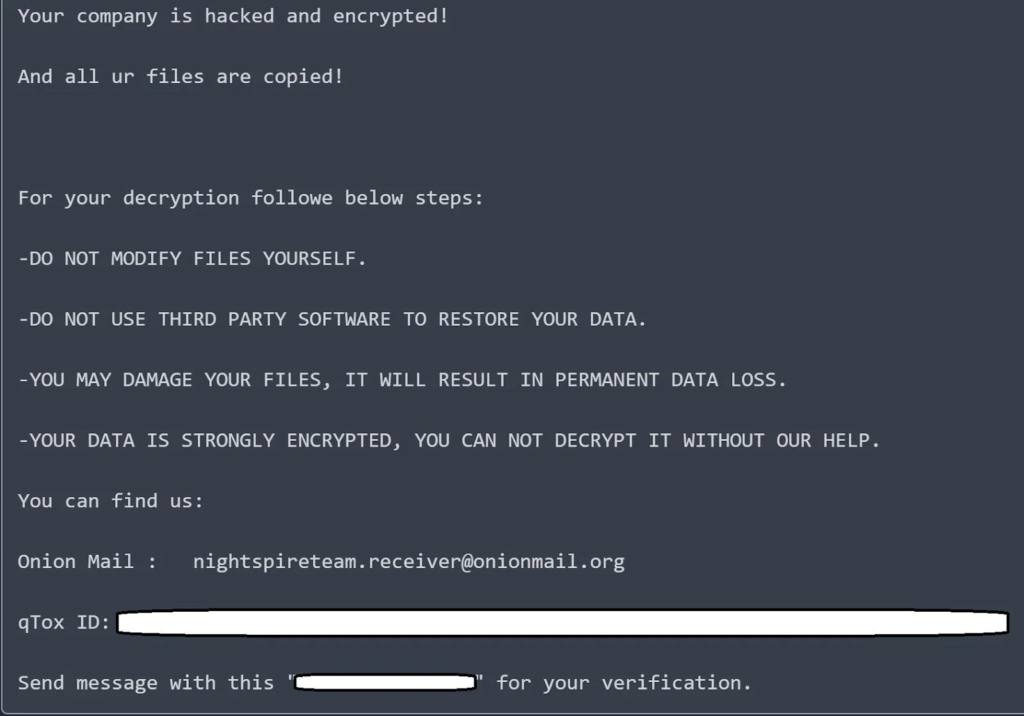

攻撃後には下記のような_nightspire_readme.txtファイルが被害者のフォルダに残されます。

また、2026年3月の脅迫文は下記のようになっている模様です。

IoC

IoCは以下のサイトにあるので検出の参考にしてください。

- HivePro: NightSpire Ransomware: Global Double-Extortion Campaign Targeting Multiple Industries

- OTX AlienVault: Leveling Up with NightSpire Ransomware

- HUNTRESS: Leveling Up with NightSpire Ransomware

参考リンク

- KPMG: NightSpire-製造業を狙う新興ランサムウェアグループ

- Halcyon: Emerging Threat Actor: NightSpire Ransomware

- HivePro: NightSpire Ransomware: Global Double-Extortion Campaign Targeting Multiple Industries

- Ransomware.live: NightSpire

- 日本経済新聞:日セラ:当社サーバーに対する不正アクセスに関するお知らせ

- HUNTRESS: Leveling Up with NightSpire Ransomware

- Fortiguard:Authentication bypass in Node.js websocket module and CSF requests

- OTX AlienVault: Leveling Up with NightSpire Ransomware