TeamPCPは2025年後半から活動が知られている脅威アクターです。最近ではTrivyのセキュリティインシデントから続くCheckmarx Github Actionsへのサプライチェーン攻撃やLiteLLMへのサプライチェーン攻撃で話題になっています。

本記事では現時点(2026/03/27)で判明しているTeamPCPの情報等をまとめます。

【情報源に関する注記】 本記事の分析にあたっては、TeamPCPが運営する公開Telegramチャンネルの投稿内容を一次情報として参照しています。ただし、以下のセキュリティ上の理由から、当該チャンネルへの直接リンクおよびURLの記載は控えています。

- マルウェア拡散防止: 投稿内容に悪意のあるファイルやフィッシングサイトへの誘導が含まれるリスクがあるため。

- 不適切な接触の回避: 読者が攻撃者グループと直接接触し、トラブルに巻き込まれるのを防ぐため。

- 攻撃の助長防止: 攻撃者のプラットフォームへの流入(インプレッション)を増やし、彼らの影響力拡大に加担しないため。

検証が必要な技術者の方は、公的機関や信頼できるセキュリティベンダー(SANS, Flare等)から出されているインシデントレポートを併せて参照することをお勧めします。

TeamPCP(別名DeadCatx3、PCPcat、PersyPCP、ShellForce)

TeamPCPは2025年11月ごろから活動が観測されている脅威アクターです。テレグラムでTeam_PCPとして活動を行っている模様です。TeamPCPチャンネルは非常に活発で、下記のように1,259名の人間が登録しています。

TeamPCPの分析

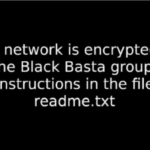

TeamPCPは、2025年末から活動を本格化させている新興の脅威アクターです。その活動は「ランサムウェア攻撃」という可能性ももちろんある状態ですが、2026/03/27時点では判明していません。

テレグラムの中での会話とその攻撃からわかる事実としては以下のものがあります。

- 単一目的のマルウェア集団ではなく、クラウドネイティブなサイバー犯罪プラットフォームのようです。テレグラムを見た限りでは、「TeamPCP」というチャンネルの中で、ツリー形式でいろいろな犯罪行為や、彼ら自身の分析記事を嘲笑するような言動を繰り返しています。

- 自らツールやリークの場を提供しています。また、外部の協力者を募る「エコシステム」も構築しており、アフィリエイトも募集しています。定義上からはRaaS(Ransomware as a Service)やCaaS(Crime as a Service)に近いと思われます。

- 2026年3月にTrivyのCI/CD環境を侵害し、悪意あるコードを仕込みました。それから得た資格情報を用いて、LiteLLMやCheckmarx GitHub Actions、PyPIパッケージを連鎖的に侵害しています。基本的には、設定ミスのあるDocker APIやKubernetes API・Rayダッシュボード・Redisサーバー・脆弱なReact/Next.jsアプリケーションを狙っています。

- 収益化がどうなっているのかは、2026/03/27時点では判明していません。

- 確認済みの事実としては、彼らが攻撃したインフラ上でXMRigを展開し、仮想通貨マイニングを行なっていたという事実だけです。

- データ窃盗を行なっていたということはテレグラムの中でも確認されていますが、それを用いて脅迫(ランサム)を行っていたのかどうかは判然としていません。

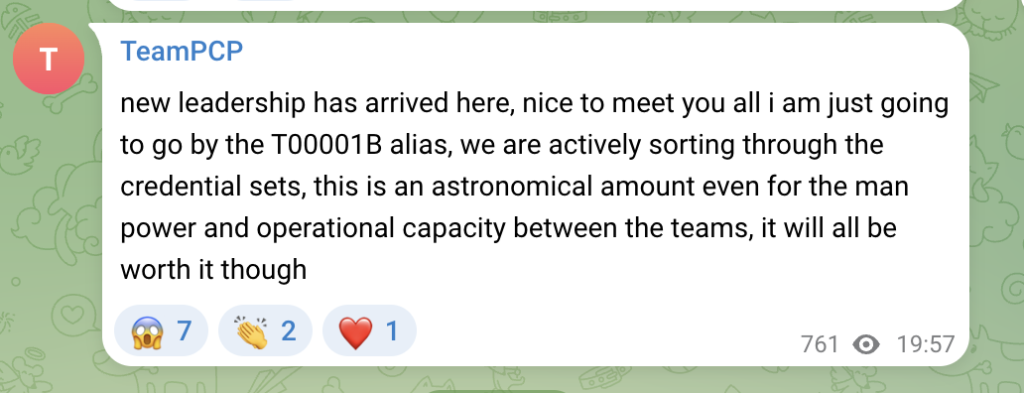

また、2026/03/25にはリーダーが交代したというテレグラムのメッセージも残っています。

TeamPCPが関係していると思われる攻撃

テレグラムの中で、TeamPCPは

- jobkorea.co.krから韓国の求職者の個人情報窃取

- LiteLLMへの攻撃

- Trivyへの攻撃

- Checkmarx GitHub Actionsへの攻撃

などを仄めかしています。

PCPCatによるNext.js/Reactへの攻撃

2025/12/16に公開されているBeelzebubのFounder「Mario Candela」氏の記事で、TeamPCPによる最初の攻撃「PCPCat」がハニーポットにより観測された旨と、そのIoCや検知方法が紹介されています。その記事によると

- Next.jsの脆弱性(CVE-2025–29927)及びReactの脆弱性(CVE-2025–55182(CVE-2025-66478は重複のため削除): React2Shell)が使用された

- 48時間以内に59,128台のサーバーが侵害され、C2 APIが認証なしで公開アクセス可能となり、運用指標が公開エンドポイントを通じて漏洩していたことが判明

とのことです。記事にはEDR用のYARAルールなども載せられていますので、参考にすると良いでしょう。

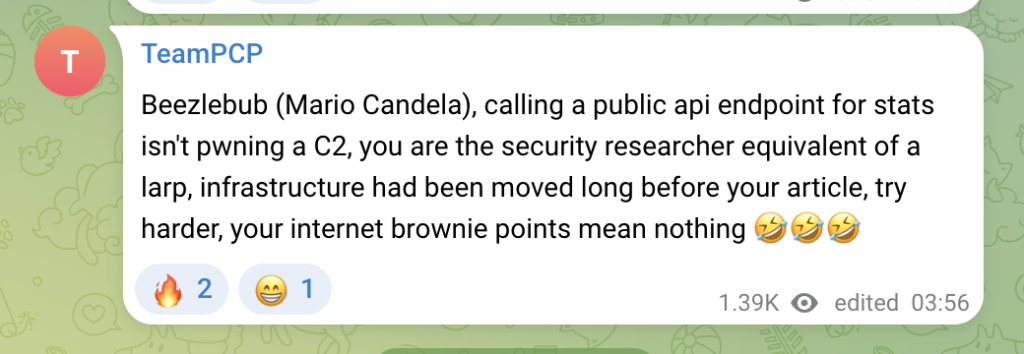

なお、TeamPCPのテレグラムではこの記事を揶揄するようなポストがされています。

CVE情報等

- CVE-2025-29927

- CVSS

- Base Score: 9.1 Critical

- Vector: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:N

- ReactフレームワークのNext.jsでミドルウェアで認可チェックが実行される場合、Next.jsアプリケーション内で認証チェックを回避することが可能になるという脆弱性になります。

- CVSS

- CVE-2025-66478(CVE-2025-55182)

- CVSS

- CVSS

- Base Score: 10.0 Critical

- Vector: CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H

- React Server Componentsで認証前のリモートコード実行の脆弱性が見つかりました。脆弱性のあるコードは、HTTP リクエストからサーバー関数エンドポイントへのペイロードを安全でない方法でデシリアライズします。

- CVSS

- CVSS

なお、React2Shellに関しては、筆者がJapanSecuritySummitで記事にしています。

DockerAPIの悪用

Flareの分析によると、この攻撃でDockerAPIを悪用している際にいくつかの発見をしています。

- 複数の制御エンドポイントと攻撃用インフラを特定

- 攻撃で用いられているproxy.shというシェルスクリプトが被害者のコンテナをKubernetes環境かどうかを確認し、Kubernetes環境だった場合にはクラスタ固有のペイロードをダウンロードするなど、TeamPCPが単にLinuxマルウェアに頼っているわけではなくクラウドネイティブな手法を用いていることを発見

- 攻撃の結果としてXMRIGというクリプトマイニング型マルウェアをダウンロードして実行していることを確認

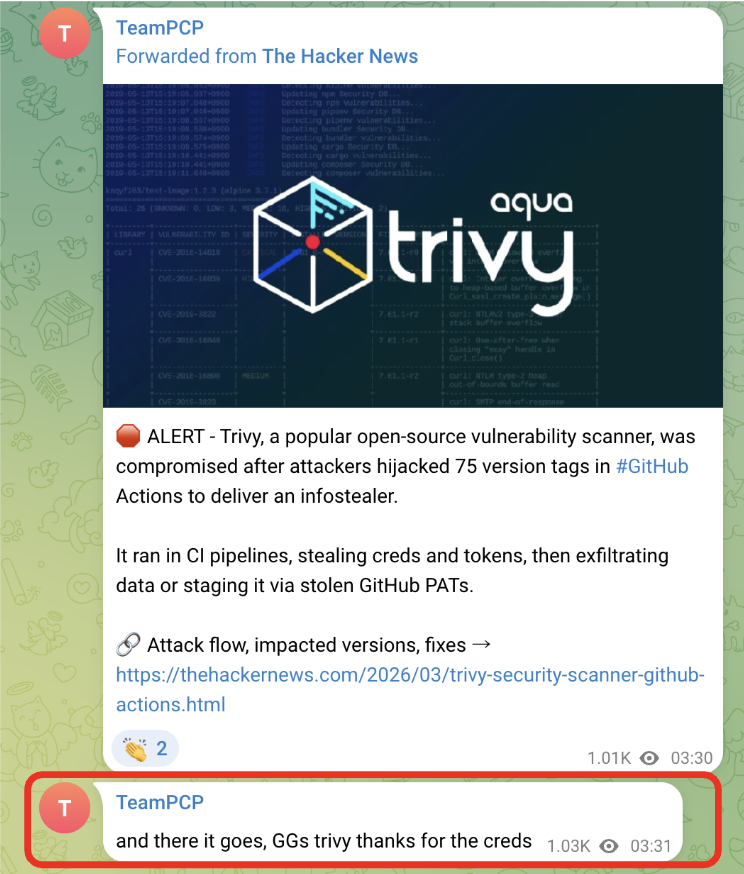

Trivyへの攻撃

2026/03/19に、TeamPCPは侵害された認証情報を使用して悪意のあるTrivy v0.69.4リリースを公開し、aquasecurity/trivy-action中の77個のバージョンタグのうち76個を認証情報窃盗マルウェアに強制プッシュし、aquasecurity/setup-trivy中の7個のタグを悪意のあるコミットに置き換えました。

2026/03/22に、TeamPCPは侵害された認証情報を使用して悪意のあるTrivy v0.69.5およびv0.69.6のDockerHubイメージを公開しました。

CVE情報

本件のCVEは以下になります。

- CVE-2026-33634

- CVSS

- CVSS-B: 9.4 Critical

- Vector: CVSS:4.0/AV:N/AC:L/AT:N/PR:L/UI:N/VC:H/VI:H/VA:H/SC:H/SI:H/SA:H

- CVSS

Trivyの侵害の情報

Trivyの侵害の情報は、一次情報源であるTrivy: Trivy ecosystem supply chain temporarily compromisedによくまとまっていますので、そちらを参照してください。影響を受けた時間帯やバージョン情報、確認方法なども記載されています。

なお、このTrivyへの侵害により、TeamPCPは更にいろいろな認証情報を得た模様です。これが他の侵害へと繋がっています。TeamPCPのテレグラムにはこのような煽りがありました。

多くのNPMパッケージがCanisterWormにより感染

このTrivyへのサプライチェーン攻撃でいろいろな認証情報を取得したTeamPCPですが、NPM上の多数のパッケージに新しいワーム「CanisterWorm」をばら撒いたようです。2026/03/20にaikidoセキュリティが検知し、記事にしています。

更に、aikidoの別の記事によると、2026/03/21-2026/03/22にこのCanisterWormがアップデートされ、「kamikaze.sh」というペイロードが加わったそうです。最新版のCanisterWormは、マシンに感染するとそのマシンがイランのタイムゾーンに入っているか、あるいはイラン国内で使用するための設定になっているかを確認し、イランのマシンであると判断された場合、CanisterWormはワイパーウェアのKamikazeをトリガーします。

Kubernetesが存在する場合には、クラスター内の全ノードをワイプするDaemonSetをデプロイし、Kubernetesが存在しない場合は、「rm -rf / –no-preserve-root」を実行してシステムデータを含むマシン上のすべてのデータを削除するという凶悪なものになっています。

aikidoセキュリティの記事によると、Trivyへの攻撃から24時間も経たないうちに発生した二次的な攻撃と考えられています。IoCやペイロードなどはaikidoセキュリティのブログ、及びこちらのaikidoセキュリティブログの更新に記載されていますので、参考にしてください。

Checkmarx Github Actionsへのサプライチェーン攻撃

更にSysdigのTeamPCP expands: Supply chain compromise spreads from Trivy to Checkmarx GitHub Actionsによると、Trivy侵害の波及がGithub Actionsのいろいろなパッケージに及んでおり、Checkmarxのhttps://github.com/Checkmarx/ast-github-actionにも及んだそうです。Sysdig脅威調査チーム(TRT)は、TeamPCPが使用したものと全く同じインフォスティーラーがCheckmarx/ast-github-actionを介して実行され、暗号化された秘密情報を漏洩させているのをTrivy侵害から約4日後に確認したそうです。

こちらも、詳しい情報はSysdigの記事を参照してください。

LiteLLM PyPIへのバックドア展開

Endor Labsのブログにもありますが、TeamPCPが抜き出した認証情報を用いてPyPIで月間9500万ダウンロードを記録したLiteLLMを攻撃した模様です。LiteLLMはさまざまなところで使用されているため、今後さらに波及していくと思われます。

参考リンク

- The Hacker News: TeamPCP Worm Exploits Cloud Infrastructure to Build Criminal Infrastructure

- TeamPCPのテレグラム(リンクは伏せます)

- flare.io: Threat Alert: TeamPCP, An Emerging Force In The Cloud Native And Ransomware Landscape

- Medium: Operation PCPcat: Hunting a Next.js Credential Stealer That’s Already Compromised 59K Servers

- JapanSecuritySummitUpdate: 2025年12月版 最速!危険度の高い脆弱性をいち早く解説「脆弱性研究所」第41回

- CheckPoint: XMRigマルウェア

- Trivy: Trivy ecosystem supply chain temporarily compromised

- aikido: TeamPCP deploys CanisterWorm on NPM following Trivy compromise

- aikido: CanisterWorm Gets Teeth: TeamPCP’s Kubernetes Wiper Targets Iran

- Wiz.io: Trivy Compromised: Everything You Need to Know about the Latest Supply Chain Attack

- Sysdig: TeamPCP expands: Supply chain compromise spreads from Trivy to Checkmarx GitHub Actions

- Checmarx:https://github.com/Checkmarx/ast-github-action

- EndorLabs: TeamPCP Isn’t Done: Threat Actor Behind Trivy and KICS Compromises Now Hits LiteLLM’s 95 Million Monthly Downloads on PyPI