WordPressは、世界中のWebサイトで最も利用されているCMS(コンテンツ・マネジメント・システム)です。初心者でも直感的にサイトを構築・運営できる手軽さから絶大な人気を誇りますが、その人気の高さゆえにサイバー攻撃の標的になりやすいという側面も持っています。

「専門知識がないからセキュリティは難しそう」と感じる方も多いかもしれませんが、基本的な対策を知っているだけで、サイトの安全性は格段に向上します。

この記事では、WordPressの脆弱性とは何か、なぜ狙われやすいのか、そして初心者でも今すぐ実践できる具体的なセキュリティ対策まで、分かりやすく解説します。

大切なサイトを守るために、ぜひ最後までご覧ください。

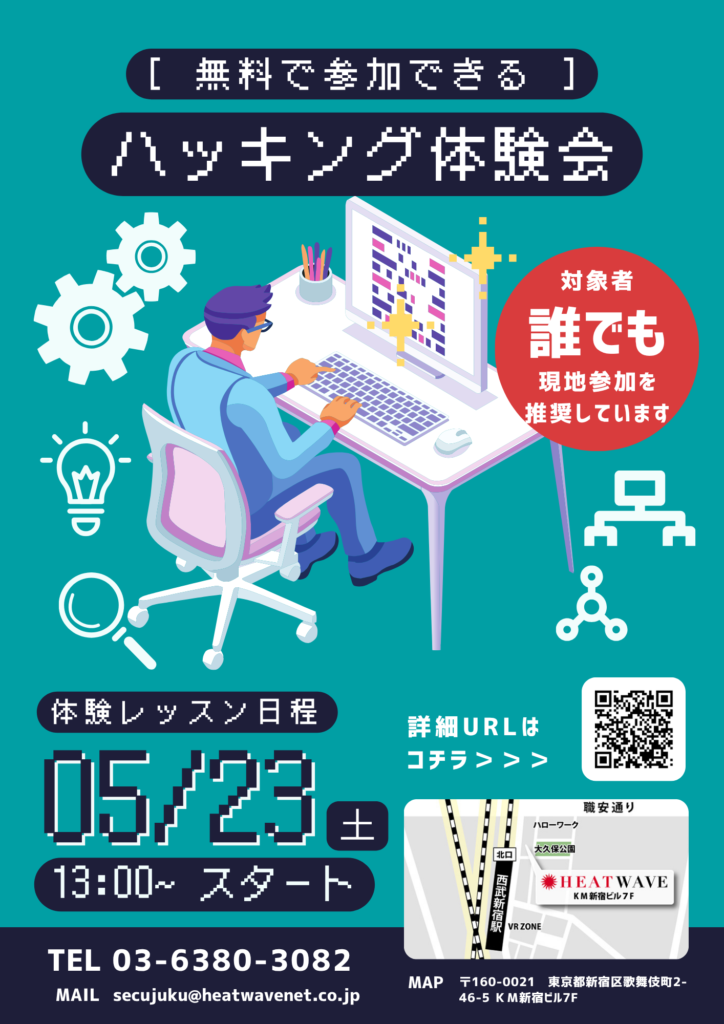

誰でも無料で参加できるハッキング体験会の参加者募集中!!

WordPressの脆弱性とは

WordPressの脆弱性とは、簡単に言えば「プログラムの設計ミスや不具合によって生じるセキュリティ上の欠陥」のことです。この弱点を「脆弱性(ぜいじゃくせい)」と呼びます。

攻撃者はこの脆弱性を悪用して、サイトに不正に侵入したり、データを盗んだり、サイトを改ざんしたりします。家で例えるなら、「鍵のかけ忘れ」や「窓の立て付けの悪さ」のようなもので、泥棒(攻撃者)に侵入の隙を与えてしまう状態と言えるでしょう。

脆弱性が発生する原因

脆弱性はなぜ発生するのでしょうか。主な原因は以下の3つです。

ソフトウェアの設計ミスやバグ

プログラムを開発する段階で意図せず生まれてしまった、設計上のミスやプログラムの誤り(バグ)が原因となるケースです。これはWordPress本体だけでなく、テーマやプラグインでも発生します。

古いバージョンの利用

発見された脆弱性は、開発元が提供する更新プログラム(アップデート)によって修正されます。しかし、アップデートを怠り、古いバージョンのままWordPressやプラグインを使い続けていると、脆弱性が放置されたままになり、攻撃の格好の的となります。

設定の不備

WordPress自体の問題ではなく、利用者の設定ミスが原因でセキュリティリスクが生まれることもあります。例えば、推測しやすい簡単なパスワードを使っていたり、重要なファイルのアクセス権限設定が甘かったりするケースがこれにあたります。

WordPressがサイバー攻撃の標的になりやすい4つの理由

数あるCMSの中で、なぜ特にWordPressは攻撃者に狙われやすいのでしょうか。それには明確な理由があります。

利用者が非常に多い

WordPressは世界のWebサイトの約4割以上で利用されていると言われています。攻撃者からすれば、利用者が多いということは、それだけ脆弱性を持つサイトも多いということです。一つの攻撃手法を見つければ、多くのサイトに同じ手口で攻撃できるため、非常に「コストパフォーマンスが高い」ターゲットと見なされています。

ソースコードが公開されている

WordPressはオープンソースソフトウェアです。これは、プログラムの設計図であるソースコードが全世界に公開されていることを意味します。誰でも自由に改良できるメリットがある一方、攻撃者もソースコードを隅々まで研究し、脆弱性を探し出すことができてしまうのです。

初心者でも扱いやすい

専門知識がなくてもサイトを運営できる手軽さはWordPressの大きな魅力です。しかし、その手軽さゆえに、セキュリティに関する知識が不十分なままサイトを運営しているユーザーも少なくありません。攻撃者は、そうしたセキュリティ意識の低いユーザーを狙い撃ちにしてきます。

本体・プラグイン・テーマに脆弱性が発見されやすい

WordPressは、本体(コア)だけでなく、デザインを決める「テーマ」や機能を追加する「プラグイン」を組み合わせて使います。これらテーマとプラグインは世界中の開発者が作成しており、その品質は玉石混交です。多機能で便利な反面、それぞれの要素で脆弱性が発見される可能性があり、攻撃の入り口となり得ます。

WordPressの脆弱性を突いた攻撃が引き起こす4つのリスク

もし脆弱性を放置し、サイバー攻撃を受けてしまった場合、具体的にどのような被害が発生するのでしょうか。代表的な4つのリスクを紹介します。

サイトの操作権限の乗っ取り

攻撃者に管理者権限を乗っ取られてしまうケースです。一度乗っ取られると、サイトの所有者であるにもかかわらずログインできなくなり、完全にサイトのコントロールを失ってしまいます。

Webサイトの内容を書き換えられる

サイトのコンテンツが、意図しない内容に書き換えられてしまう被害です。誹謗中傷やアダルト系のコンテンツに書き換えられたり、悪意のあるサイトへ自動的に転送(リダイレクト)されるように改ざんされたりする事例が後を絶ちません。これにより、サイトの信用は大きく損なわれます。

個人情報や機密データの流出

ECサイトや会員制サイトの場合、顧客の氏名、住所、電話番号、メールアドレス、さらにはクレジットカード情報といった非常に重要な個人情報が流出する危険性があります。企業の機密情報が漏洩すれば、損害賠償問題に発展する可能性も否定できません。

第三者への攻撃に使われる(踏み台にされる)

自社サイトが、他のサイトやサーバーを攻撃するための「踏み台」として悪用されるケースです。例えば、サイトのサーバーから大量のスパムメールを送信されたり、他のWebサイトを攻撃するDDoS攻撃の発信源にされたりします。この場合、自社が被害者であると同時に、意図せず加害者にもなってしまうのです。

WordPressに脆弱性がないか調べる3つの方法

自分のサイトは大丈夫だろうか?と不安に思った方のために、脆弱性の有無をチェックする方法を3つ紹介します。

「サイトヘルス」機能でセキュリティ状況を確認する

WordPressには、サイトの状態を簡易的に診断してくれる「サイトヘルス」という機能が標準で備わっています。ダッシュボードの「ツール」→「サイトヘルス」から確認でき、「有効なPHPのバージョンか」「最新版のWordPressか」といった基本的なセキュリティ項目をチェックしてくれます。まずはここから確認してみましょう。

脆弱性情報を専門のデータベースで調べる

より専門的に調べるには、脆弱性情報のデータベースを活用する方法があります。国内外の公的機関やセキュリティ企業が、発見された脆弱性の情報を公開しています。

- JVN iPedia(脆弱性対策情報データベース): 日本の独立行政法人情報処理推進機構(IPA)が公開しているデータベース。

- WPVulnDB: WordPress本体、プラグイン、テーマの脆弱性情報に特化した海外のデータベース。

これらのサイトで利用中のプラグイン名などを検索すれば、関連する脆弱性情報が見つかることがあります。ただし、公開されている情報の意味を正しく理解し、適切な対応を取るには専門的な知識が必要です。より深く、体系的にセキュリティを学びたい方は、専門の講座を受講することも有効な選択肢です。

セキュリティ診断ツールや外部サービスで検査する

専用のセキュリティ診断ツールや、外部の専門サービスに依頼してサイトを検査する方法もあります。ツールを使えば網羅的なチェックが可能ですが、どのツールを選び、診断結果をどう解釈して対策に繋げるか、という判断にはやはり専門知識が求められます。

やみくもにツールを導入する前に、まずはセキュリティの基礎を学ぶことが、結果的に安全なサイト運営への近道となります。「セキュ塾」のような専門機関では、こうした実践的な知識も身につけることができます。

サイバー攻撃に合わないための10のセキュリティ対策

ここでは、初心者でも今日から実践できる具体的なセキュリティ対策を10個に絞って紹介します。できることから始めてみましょう。

1. WordPress本体、プラグイン、テーマを常に最新の状態に保つ

最も基本的かつ重要な対策です。アップデートには脆弱性の修正が含まれていることが多いため、更新通知が来たら速やかに実行しましょう。

2. 推測されにくい複雑なパスワードを設定する

「password」や「12345678」のような簡単なパスワードは絶対に避けましょう。「大文字・小文字・数字・記号」を組み合わせた、長くて複雑なパスワードを設定することが重要です。

3. 二要素認証(2FA)を導入する

ID/パスワードに加えて、スマートフォンアプリなどで生成される確認コードの入力を求める認証方法です。万が一パスワードが漏洩しても、不正ログインを防ぐことができます。プラグインで簡単に導入可能です。

4. ログインページのURLを変更する

WordPressのログインページは初期設定では「/wp-login.php」です。このURLを変更することで、攻撃者がログインページを見つけにくくし、不正アクセスの試みを減らすことができます。

5. ログイン試行回数を制限する

パスワードを何度も試して不正ログインを試みる「ブルートフォースアタック(総当たり攻撃)」に有効な対策です。一定回数ログインに失敗したIPアドレスを一時的にブロックするプラグインを導入しましょう。

6. 不要なプラグインやテーマは削除する

現在使っていないプラグインやテーマは、たとえ無効化していても脆弱性を突かれるリスクが残ります。不要なものは完全に「削除」する習慣をつけましょう。

7. 信頼できる提供元からプラグインやテーマをダウンロードする

プラグインやテーマは、必ずWordPressの公式ディレクトリや、評価が高く信頼できる開発元から入手してください。非公式サイトで配布されているものには、悪意のあるコードが仕込まれている可能性があります。

8. WAF(Web Application Firewall)を導入する

WAFは、Webサイトへの不正な通信を検知し、ブロックしてくれるセキュリティシステムです。利用しているレンタルサーバーが提供している場合は、積極的に活用しましょう。

9. 定期的にバックアップを取る

万が一サイトが改ざんされたり、データが消えてしまったりした場合に、正常な状態に復元するための保険です。自動で定期的にバックアップを取ってくれるプラグインやサーバーサービスを利用しましょう。

10. ファイルのパーミッション(権限)を適切に設定する

WordPressを構成するファイルやフォルダには、誰が読み書きできるかを決める「パーミッション」という権限設定があります。この設定が甘いと、不正な書き換えを許してしまいます。基本的には推奨されている設定値から変更しないようにしましょう。

まとめ

今回は、WordPressの脆弱性と、その具体的な対策について解説しました。WordPressは非常に便利なツールですが、その利便性の裏には常にセキュリティリスクが存在します。

本日紹介した10の対策を実践するだけでも、サイトの安全性は大幅に向上します。しかし、サイバー攻撃の手口は日々巧妙化しており、自己流の対策だけでは限界があるのも事実です。

- なぜこの対策が必要なのか?

- もし攻撃されたら、具体的にどう対処すればいいのか?

- 最新の脅威には、どう対応していけばいいのか?

こうした本質的な理解と実践的な対応力を身につけることで、本当の意味で「安全なサイト運営」が可能になります。

もしあなたが、「より深くセキュリティを学んで、自信を持ってサイトを運営したい」「将来的にWebのプロとして活躍したい」とお考えなら、セキュリティの専門知識を体系的に学べる「セキュ塾」の受講を検討してみてはいかがでしょうか。 専門家から直接学ぶことで、断片的な知識ではない、一生使えるスキルが身につきます。まずはどのような講座があるか、チェックしてみてください。