Meowランサムウェアグループ(別名「MeowCorp, MeowLeaks」) は2022年8月に出現し、当初は2023年3月に活動を停止したと思われていましたが、2023年後半に活動を再開したランサムウェアグループです。2024年も活発に活動を行なっていました。

以下では、Meowグループについて2025年現在でわかっていることをまとめます。

Meowランサムウェアグループ(別名「MeowCorp, MeowLeaks」)

Meowランサムウェアグループ(別名「MeowCorp, MeowLeaks」) は2022年後半に出現が観測されたらンサムウェアグループです。当時、Contiの漏洩したランサムウェア株から派生したランサムウェア株が数種発見されましたが、その1つがMeowランサムウェアです。

Meowランサムウェアグループは、2023年3月以降しばらく姿を消していましたが、2023 年後半に同じ名前のグループが出現し、2024年も非常に活発に活動しています。

攻撃対象

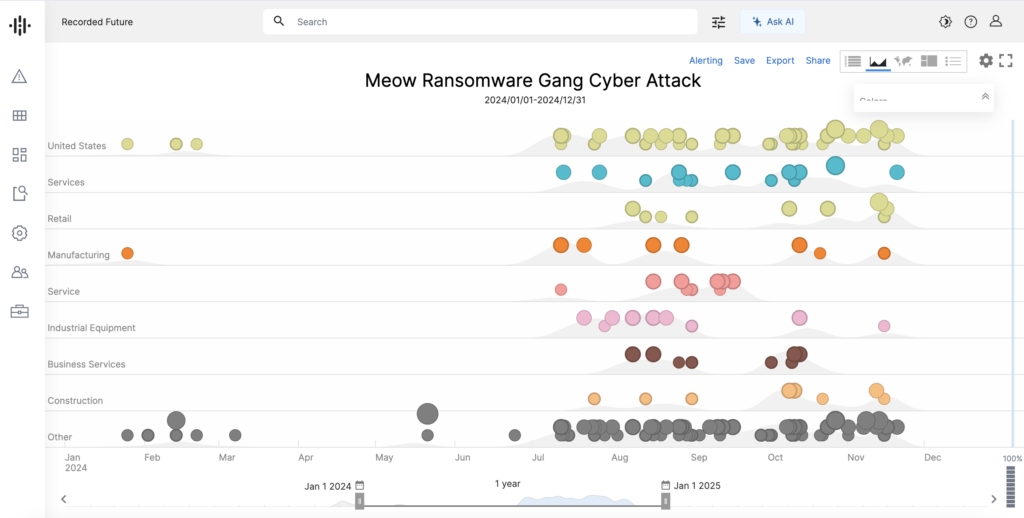

上図のRecordedFutureによるMeow Ransomware Gangの攻撃(2024/01/01-2024/12/31)をみても分かる通り、Meowランサムウェアグループは幅広い分野を標的としています。また、見てわかる通り2024年7月以降の被害が多くなっているのが特徴的です。

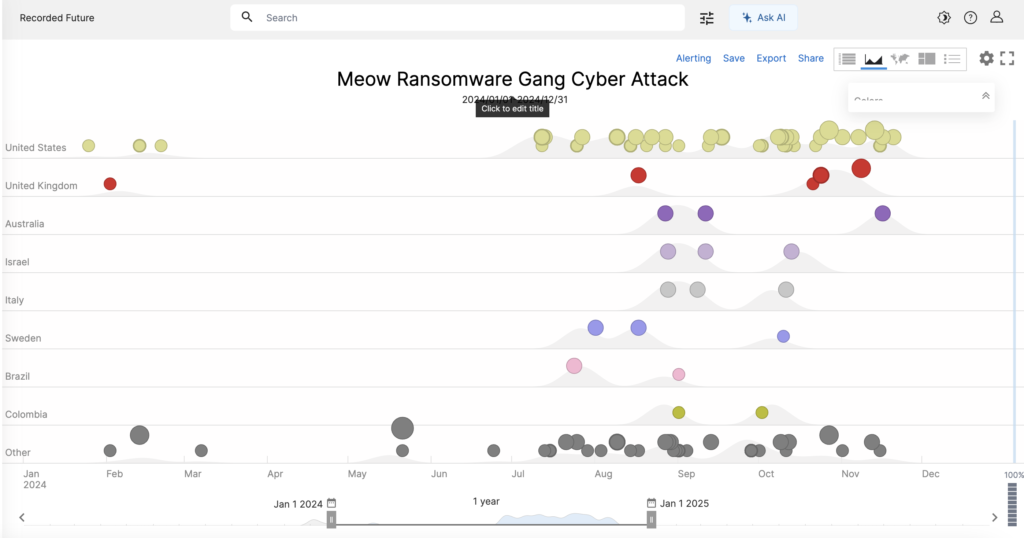

また、Meowランサムウェアグループの攻撃を国別で見てみると攻撃の大半が米国に偏っており、その他西側諸国(イギリス、オーストラリア、イタリアなど)となっていることがわかります。

Meowが2024年に標的にした組織は以下のようなものがあります。代表的なものとしては

- 7月のテキサス工科大学への攻撃

- 8月のダイキン(エアコンなどの開発・販売企業)への攻撃

- 9月のイスラエル国防軍ならびにモサドへの攻撃

などが挙げられます。

| 2024/01/25 | Winona Pattern & Mold | 航空宇宙、複合材料、金属鋳造業界向けツールの製造 |

| 2024/02/13 | Arlington Perinatal Associates | テキサスの産婦人科 |

| 2024/02/13 | Allmetal | 耐熱ガラス製造企業 |

| 2024/02/21 | River Delta Unified School District | カリフォルニアの学区事務所 |

| 2024/03/07 | Biomedical Research Institute | 生物医学研究所 |

| 2024/05/21 | GE Aerospace | 米ゼネラル・エレクトリック(GE)からスピンオフした、航空宇宙事業に特化した企業 |

| 2024/07/16 | Odfjell Drilling | 掘削関係のエンジニアリングメーカー |

| 2024/07/16 | First Commonwealth Federal Credit Union | 金融機関 |

| 2024/07/17 | BCS | ワークフロー・管理システム会社 |

| 2024/07/18 | Encore | ゲームなどのアクティベーションキー販売会社 |

| 2024/07/18 | Texas Tech University | テキサス工科大学 |

| 2024/07/22 | Daikin | ダイキン。エアコンなどのメーカー |

| 2024/07/24 | Globes | 新聞社 |

| 2024/07/24 | City of Miami Gardens | フロリダ州のマイアミガーデン市 |

| 2024/07/25 | The Physical Medicine & Rehabilitation Center | リハビリセンター |

| 2024/07/25 | Andersen Tax | 税務・評価・財務アドバイザリー |

| 2024/07/29 | Villarreal & Begum Law Firm | テキサス州の法律事務所 |

| 2024/07/29 | The Physical Medicine and Rehabilitation Center | リハビリセンター |

| 2024/08/01 | National Beverage | フロリダの飲料開発・販売企業 |

| 2024/08/02 | Premier Equities | ニューヨークの不動産・管理会社 |

| 2024/08/05 | CPA Tax Solutions | 税務会計事務所 |

| 2024/08/07 | Fatboy | 携帯電話アクセサリーの卸売業者 |

| 2024/08/07 | KLA | 半導体産業の検査・計測装置ならびにデータ解析システムの開発と製造企業 |

| 2024/08/07 | HUD User | 住宅・建築サービス提供企業 |

| 2024/08/14 | Element Food Solutions | 食品業界向けのパッケージングソリューションプロバイダー |

| 2024/08/14 | E-Z UP | テントメーカー |

| 2024/08/14 | Safefood | 食品の安全性を推進する機関 |

| 2024/08/19 | Lennartsfors AB | 林業・建設業向けの産業機械メーカー |

| 2024/08/27 | Vans Lumber & Custom Builders | カスタム住宅の建築サービス |

| 2024/09/02 | NOBI | 建設、上下水道システムなど自治体のインフラ向けの産業コングロマリット |

| 2024/09/02 | Instituto Cardiovascular del Cesa | 心臓・血管のケアと治療を専門とする医療機関 |

| 2024/09/02 | Donco and Sons | 看板や照明のメンテナンス会社 |

| 2024/09/02 | Grupo Modesto Cerqueira | ブラジルの通信・自動車などのコングロマリット |

| 2024/09/11 | Arville | 高機能繊維企業 |

| 2024/09/11 | Israel Defense Forces | イスラエル国防軍 |

| 2024/09/11 | Mossad | イスラエルのモサド |

| 2024/09/13 | Carpenter McCadden and Lane | 法律事務所 |

| 2024/09/17 | EnviroNET | アメリカ中西部の不動産・環境コンサルティング会社 |

| 2024/09/17 | Environmental Code Consultants Inc | 建設コンサルティング企業 |

| 2024/09/17 | Robson Planning Group | ジョージア州の資産管理会社 |

| 2024/09/30 | Freshstart | Creditカード顧客の信用修復企業 |

| 2024/09/30 | Sanirent | メキシコのポータブルトイレ・移動オフィスレンタル企業 |

| 2024/09/30 | MacGillivray Law | カナダの法律事務所 |

| 2024/10/02 | Canea | スウェーデンのITプラットフォームサービス企業 |

| 2024/10/02 | Lee Hoffoss Injury Lawyers | 法律事務所 |

| 2024/10/02 | Corantioquia | コロンビアのAntioquia地域環境当局 |

| 2024/10/09 | Trinity Home Design Center | インディアナ州フォートウェインの家具・住宅外装・窓・照明器具・ドアなどの販売会社 |

| 2024/10/09 | Davis Pickren Seydel & Sneed | 法律事務所 |

| 2024/10/14 | Unita Turism | ルーマニアのホテルチェーン |

| 2024/10/14 | Modiin Ezrachi | イスラエルのセキュリティ企業 |

| 2024/10/28 | Westwood Country Club | ウエストウッドカントリークラブ |

| 2024/11/1 | Houston Housing Authority | ヒューストンの公営住宅機関 |

| 2024/11/8 | Lexco | チリの債権回収企業 |

| 2024/11/11 | Finger Beton Unternehmensgruppe | 工事用プレハブ提供企業 |

| 2024/11/15 | Belt Cars | ニュージャージー州のカーディーラー |

| 2024/11/20 | San Francisco Ballet | サンフランシスコバレエ団 |

Meowランサムウェアグループの技術情報

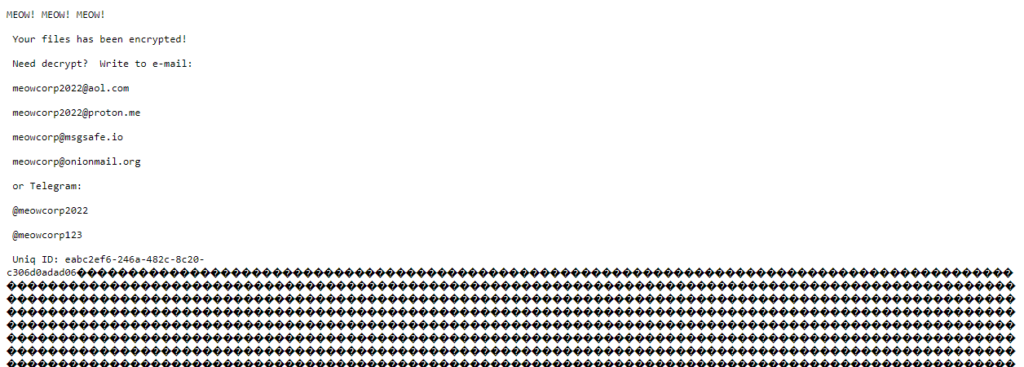

身代金メッセージ

暗号化されたファイルには「.MEOW」という拡張子が付けられ、「readme.txt」に身代金要求メッセージが書かれているようです。冒頭に「MEOW! MEOW!(ニャー!ニャー!)」と書かれているのが特徴になります。

TTP/IoC

SocRadarの情報によると、MeowランサムウェアグループのTTP/IoCは以下になります。

TTP

MeowのMITRE ATT&CK TTPは以下の表にまとめています(表はSOCRadar: 「Dark Web Profile: Meow Ransomware」より引用)

| Tactic | Technique |

| 初期アクセス (TA0001) | Exploit Public-Facing Application (T1190) |

| External Remote Services (T1133) | |

| Phishing (T1566) | |

| 実行 (TA0002) | Shared Modules (T1129) |

| 防御の回避 (TA0005) | Obfuscated Files or Information (T1027) |

| Indicator Removal from Tools (T1027.005) | |

| Masquerading (T1036) | |

| Virtualization/Sandbox Evasion (T1497) | |

| Masquerading (T1036) | |

| Virtualization/Sandbox Evasion (T1497) | |

| クレデンシャルアクセス (TA0006) | Input Capture (T1056) |

| 発見 (TA0007) | Process Discovery (T1057) |

| System Information Discovery (T1082) | |

| File and Directory Discovery (T1083) | |

| Virtualization/Sandbox Evasion (T1497) | |

| Security Software Discovery (T1518.001) | |

| 水平移動 (TA0008) | Taint Shared Content (T1080) |

| 収集 (TA0009) | Input Capture (T1056) |

| C&C (TA0011) | Application Layer Protocol (T1071) |

| Encrypted Channel (T1573) | |

| 抽出 (TA0010) | Exfiltration Over C2 Channel (T1041) |

| インパクト (TA0034) | Data Encrypted for Impact (T1486) |

IoC

IoCはSOCRadar: 「Dark Web Profile: Meow Ransomware」を確認ください。

ホワイトハッカーを目指すならば「セキュ塾」

「未経験からでもホワイトハッカーになれる!」実践的セキュリティスクール「セキュ塾」

- サイバーセキュリティ技術者育成コース(2026年4月生募集中)

- ホワイトハッカー育成コース(2026年2月生募集中)

- 脅威インテリジェンス育成コース(受講生随時募集中)