この度2024年3月23日、セキュリティ特化スクール【セキュ塾】がセキュ受講生・卒業生を対象にしたハッキングの技術を競う「セキュ塾 CTFコンテスト大会&オンライン懇親会」を開催しました。

この記事では、CTFコンテスト大会&オンライン懇親会の様子についてご紹介していきます。

ぜひ最後までお付き合いください!

ヒートウェーブITアカデミーが運営しているホワイトハッカーの養成を目的としたセキュリティ分野に特化した超実践的セキュリティスクールです。

セキュ塾では、サイバー攻撃の手法と防御のテクニックを座学だけでなく、実践的に演習することで現場で活きるスキルを身につけることができます。

コースによって難易度の差はありますが、「未経験からセキュリティのエキスパートを育てる」をコンセプトにしているので、セキュリティ分野の知識がない方でもやる気さえあればホワイトハッカーを目指すことができます。

興味を持ってくれた方は、ぜひ【セキュ塾】の講座受講を検討してみてください!

セキュ塾 CTFコンテスト大会の概要

- 実施日:2024年3月23日(土)

- スケジュールSecujuku CTF:10:00~17:00

問題の解説:17:00~18:00

表彰式&懇親会;18:00〜 - 主会場:ヒートウェーブ(株) 9階セミナールーム(※競技参加者はオンラインにて参加)

- 参加費:無料

- 対象者:セキュ塾 受講生、卒業生

- 使用ツール:Remo

CTF(Capture The Flag)は、サイバーセキュリティの知識とスキルを競う競技会のことで、情報セキュリティ分野での教育や訓練にも広く利用されています。

対戦ルール

- チーム戦によるCTFコンテスト(10:00~17:00の7時間)

- 基本1チーム4名での参加

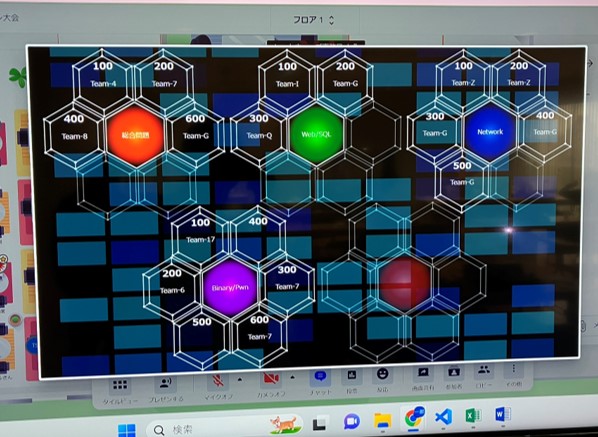

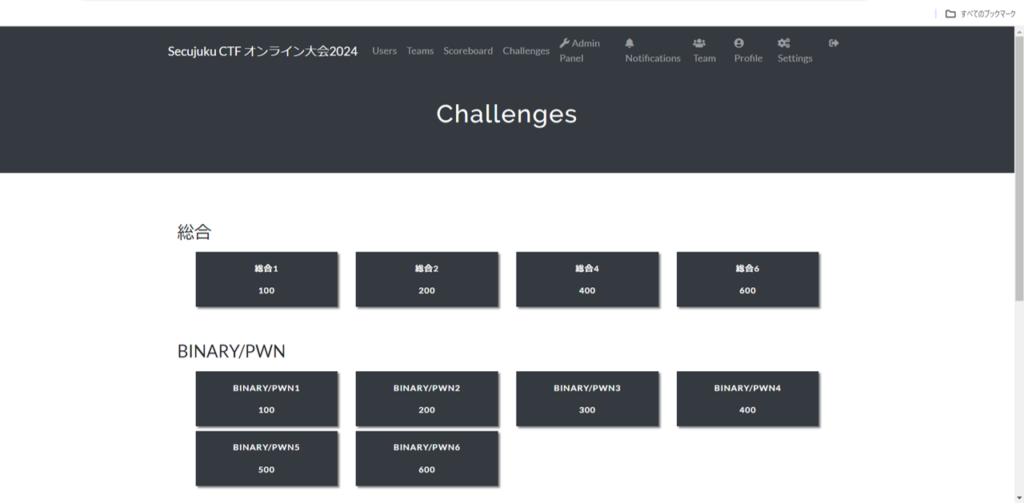

- 問題は下図のように全18問出題されます。

- 各科目、100~600点問題が数問ずつ出題されます。

問題を解く順番に指定はございませんので、ご自由に問題を選択し、全問正解を目指して取り組んでください。

| 得点 | NETWORK | BINARY/PWN | WEB/SQL | 総合問題 | 得点合計 |

|---|---|---|---|---|---|

| 600 | – | 〇 | – | 〇 | 1200 |

| 500 | 〇 | 〇 | – | – | 1000 |

| 400 | 〇 | 〇 | – | 〇 | 1200 |

| 300 | 〇 | 〇 | 〇 | – | 900 |

| 200 | 〇 | 〇 | 〇 | 〇 | 800 |

| 100 | 〇 | 〇 | 〇 | 〇 | 400 |

| 得点合計 | 1500 | 2100 | 600 | 1300 | 5500 |

優秀チーム表彰(優秀賞&スピード賞)

本大会では、サイバー攻撃があった際に重要となる、「連携」と「速度」の2観点 から評価を行い、チーム単位での「優秀賞」と「スピード賞」それぞれ表彰いたします。

どちらを狙うかは参加者の作戦次第となります。

優秀賞

チームで正答した問題の合計得点が最も高かったチームが優秀賞となります。優秀賞チームにはAmazonギフト券8万円分が贈呈されます。

スピード賞

一番最初に正答することのできた問題 の数が最も多かったチームがスピード賞となります。スピード賞チームにはAmazonギフト券2万円分が贈呈されます。

右画像のように、どのジャンルの問題を一番早く回答したかによって、チーム名がマップに表示されています。

このように、マップにいくつ陣をとることができたかによって勝敗を決めるシステムです。

問題解説

今大会の問題作成者であるポール氏から実際に問題解説をしていただきます!

Paul S. Ziegler(ツィグラー・ポール氏)

Reflare Chief Executive Officer

情報セキュリティ専門家兼、ホワイトハッカー。

BlackHat、DefCon、HITB、PacSec など情報セキュリティカンファレンスにてスピーチ。

O’Reilly社より情報セキュリティに関する書著2作を出版。

オンライン懇親会

大会に使用したRemoツールを使用して、懇親会を開催!

大会参加者同士の交流会により、情報交換が図れます。

セキュ塾 CTFコンテスト大会の様子

最終的に、今大会はセキュ塾受講生と卒業生約55名の43チームに参加していただきました。(個人参加の方が多かったです)

問題難易度は、セキュ塾講座を受講している人ならば解けるであろう基本問題から、セキュリティ上級者でも苦戦してしまうものまで様々でした。

参加者からは、「実際にサイバー攻撃を実践して解く問題も多く楽しめた。」「講座で学習した技術を使用して解けた問題があって進歩を感じた。」「少ししか問題を解くことが出来なくて、まだまだ力量不足を感じた」などのコメントをいただきました。

各ジャンルで取り扱う内容の一部をご紹介

■NETWORK

TCP/IPに関する知識、ネットワーク全般

■BINARY/PWN

暗号化関連の知識、コンピューターの基本動作原理

■WEB/SQL

curlコマンド、HTTPのプロトコルバージョン、

OSコマンドインジェクション、ディレクトリトラバーサル攻撃 など

■総合問題

コンピュータにかかわるすべての分野、上記の分野を横断するような内容

実際に出た問題紹介

実際に出題された問題の一部と解説、出題の意図などを解説します!

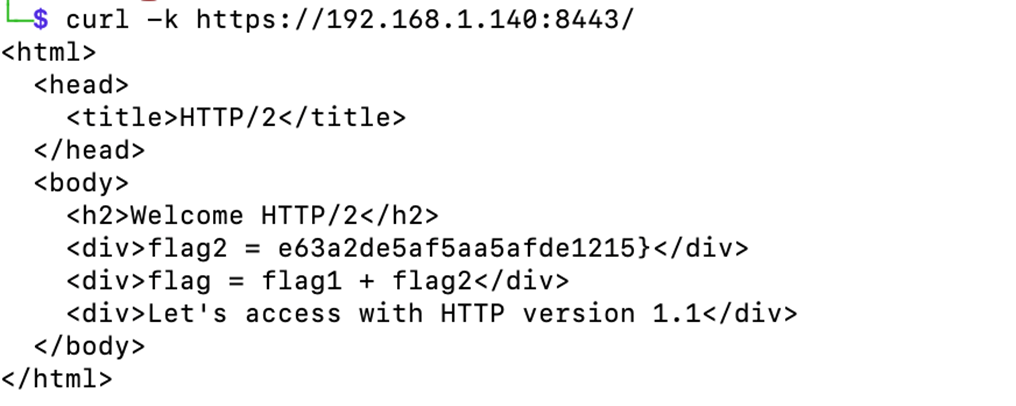

Web/SQL100点問題

問題文

以下のWebアプリのアクセスしてフラグを取得してください。 https://10.1.202.1:8443

フラグの形式は flag{XXX} です。 flag{ } の部分も含めて解答欄に入力してください。

問題文中のフラグとは、問題文に対する回答のことです。

出題の意図

curlコマンドを使ってHTTP/1.1、HTTP/2のバージョンのサーバにアクセスしていただき、curlコマンドの使い方とHTTPのプロトコルバージョンを知っていただく問題です。

curl コマンドとは、様々な通信プロトコルでデータの送受信を行うことができるコマンドのことです。よく使われる用途としては、Web サイトへ http リクエストを送信してコンテンツを表示するなどです。

問題解説

トップページにWebブラウザでアクセスするとcurlコマンドの使い方が表示されます。

ここには、それぞれのHTTPのバージョンでのアクセス方法が記述されています。

以下のコマンドでアクセスするとフラグの半分を取得できます。

curl -k -v https://<IP>:8443/

文言をみると、flagは flag1 と flag2 からなりたっており、HTTPバージョン1.1でアクセスしてと書いてあります。

HTTPバージョン1.1でアクセスして見ます。

もう半分のフラグを取得できます。

取得したフラグを結合して、最終的な回答が下記になります。

flag{ab185af94fd06ec0b3e63a2de5af5aa5afde1215}

Web/SQL300点問題

問題文

以下のWebアプリにアクセスし、secret.txtからフラグを取得してください。 http://10.1.202.3:8080

フラグの形式は flag{XXX} です。 flag{ } の部分も含めて解答欄に入力してください。

出題の意図

メジャーな脆弱性の1つであるディレクトリトラバーサルを取り上げています。実際の攻撃を通じて脆弱性の内容と、悪用されるとどんなリスクに 繋がるかを学ぶ問題です。

ファイル参照の仕組みを悪用したサイバー攻撃のことです。不正に非公開ファイルにアクセスされて、情報漏洩やデータの改ざんといった被害が引き起こされる可能性があります。

問題解説

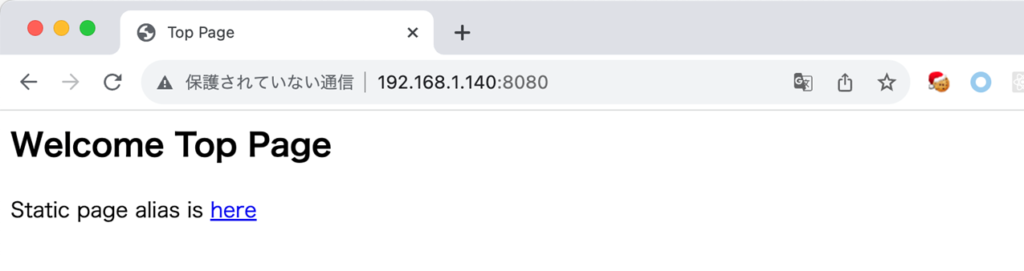

トップページにアクセスすると Static ページのエイリアスはここという文言があります。

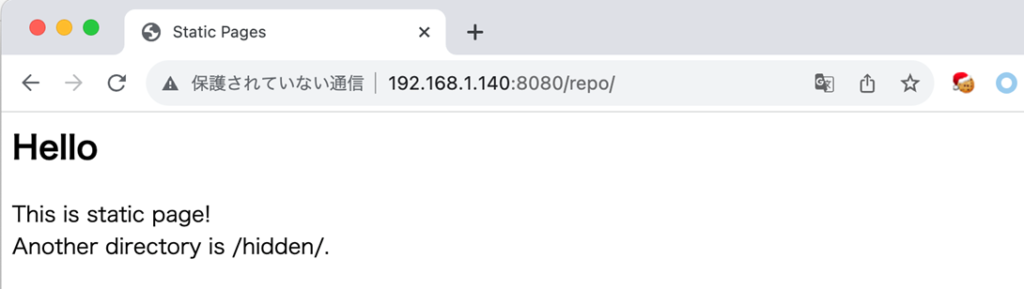

Staticページに行くと、 /hidden/ というディレクトリがあると記述があります。

いつどこからアクセスしても毎回同じものが表示される、HTML、CSS、JavaScriptファイルで作成されたWebページのことです。

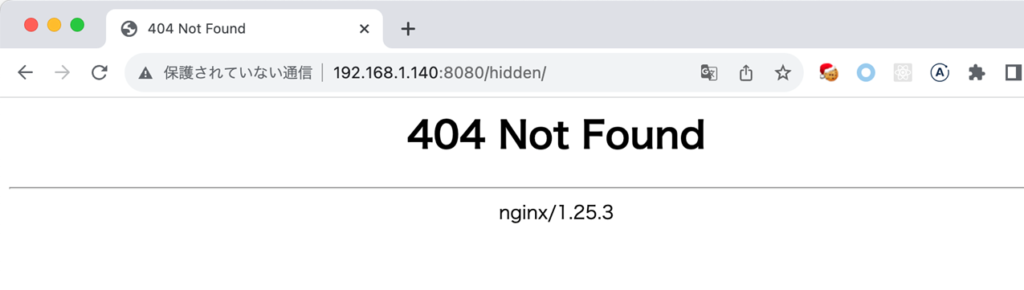

/hidden/ というディレクトリにアクセスしてみると何もないようです。

表示されたエラーを見ると、nginxが使われているようです。

NGINXは、誰でも無料で利用できるオープンソースのWebサーバーソフトです。

ここまでの情報から以下のことが分かりました。

・Static ページの処理にエイリアスが使用されている

・/hidden/ディレクトリがある

・nginxを利用している

・問題文からフラグの名称はsecret.txt

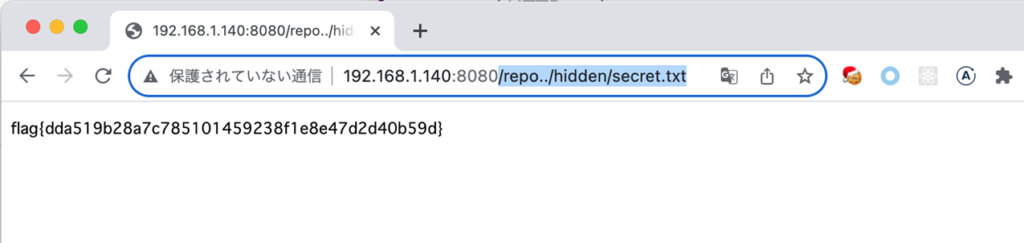

これからnginxのalias のディレクトリトラバーサルの問題がありそうと分かります。

■参照記事

https://www.acunetix.com/vulnerabilities/web/path-traversal-via-misconfigured-nginx-alias/

/repoに以下のようなaliasの設定がされているので

/repo../hidden/secret.txtにアクセスし、フラグを取得します。

最終的な回答が下記になります。

flag{dda519b28a7c785101459238f1e8e47d2d40b59d}

その他問題

問題文(総合600点)

画像(/home/ubuntu/Desktop/general-600.png)に表示されている場所がどこにあるかをGoogleマップで調べてください。 この場所から180度回転した先にある壁に書かれているのがフラグです。

ある建物の画像一枚から、Googleマップで場所を特定する問題です。

一部参加者アンケート紹介

今大会でのアンケートにご記入いただいた方の声を一部ご紹介します。

- 「実際にサイバー攻撃を実践して解く問題も多く楽しめた」

- 「講座で学習した技術を使用して解けた問題があって進歩を感じた」

- 「少ししか問題を解くことが出来なくて、まだまだ力量不足を感じた。こういうイベントがあるとモチベーションが上がるのでまた開催してほしい」

- 「今まで取り組んで来なかった分野に、大会を通して触れることができました」

- 「今後も定期的に開催して欲しい」

- 「問題難易度が難しすぎず、とても楽しく、参加できてよかったです。ほかのCTFでは用意していない各問題ごとの解説動画があったのが最高でした」

- 「プログラミングの学習もちゃんとやってみたいと思いました」

- 「CTFの雰囲気を感じることが出来て良かったが、レベルが高すぎてまったく歯が立たなかった」

- 「初心者が取り組みやすい問題をもう少し増やしてほしい。実力を試すために、次回は一人チームで出てみたい」

こういった普段の学習の成果を発揮できるイベントがあるとモチベーションが上がるという方が多い印象でした。

セキュ塾で、このようなCTF大会を定期的に開催できるように努力してまいります!

もう少し初心者向けのものや、オフラインでの開催も検討したいと思います!

表彰チームインタビュー(優秀賞&スピード賞)

2024年3月度「セキュ塾CTFコンテスト大会」の受賞チームは「チームG」で、優秀賞とスピード賞をW受賞されました。

チームGは、賞品のAmazonギフト券8万円(優秀賞)+2万円分(スピード賞)の合計10万円分を獲得。さらに、チームGは個人参加なので文字通りの総取りです!

今日は、独力でのW受賞を果たしたNさんにお話を聞かせていただきました!

Nさんはホワイトハッカー育成コースの卒業生です。

- Q優秀賞&スピード賞のW受賞を見事達成されましたが、感想をお聞きしてもよろしいでしょうか?

- A

今回スピード賞と優秀賞という二つの賞があり、事前に戦略を立てたことにより見事にその戦略が型にはまり優勝することができて良かったです。

具体的には、主に以下の二つの戦略を立てました。一つ目に100点の簡単な問題は挑戦者が多い分、如何に早く解けるかは運による要素が大きいと予想していたため、

100点問題は飛ばして300点等、最初からチャレンジする人が少なそうな問題からチャレンジしました。二つ目に他のCTF大会等では終了1時間前にランキング表が止まることがよくあったので、

今回はそれを活かしてランキング表の更新が止まってから解答を提出しました。二つの戦略がはまりW受賞することができましたが、難易度の高い問題は手も足も出なかったので、さらに精進していこうと思います。

- Q日頃はどうのようなお仕事をされていますか?

- A

セキュリティアナリストとして各種セキュリティ機器のログ分析業務に従事している。

- Qホワイトハッカー育成コースを受講された感想を聞かせていただけますか?

- A

通信の流れや実行ファイルの解析といったホワイトハッカーを目指す上で知るべき基本的な内容をハンズオンで学べたことがとてもよかった。

これらは資格試験などの座学では想像の中でしか学ぶことができず、貴重な経験であったと感じている。

- Q今後の目標などありましたら、聞かせていただけますか?

- A

市場価値があるホワイトハッカーとなれるように研鑽していくと共に、今後セキュ塾CTFが開催されれば連覇できるように日々スキルアップに努めていきます。

NさんのW受賞を見て、モチベーションが上がったという参加者の方もいて、他参加者の方にもいい影響を与えてくださいました!

【セキュ塾】ホワイトハッカー育成コース紹介

【セキュ塾】で開講されている「ホワイトハッカー育成コース」は、今大会でも使用したハッキング技術を競うコンテスト「CTF(Capture The Flag)」を通して、様々な攻撃手法を学び、あらゆる脅威からシステムを守るための防御手段を身につけホワイトハッカーを目指します。

Network、Forensic、Web/SQL、Binary、Crypt、攻防戦をハンズオンで毎月分野ごとに実施し、業界トップクラスのセキュリティエンジニア講師から実践的なセキュリティ技術を1年通して継続学習します。

受講生の年齢制限はなく学生から社会人まで幅広く受講できます。

学習環境はクラウド上にあるため、遠隔地からの受講が可能となりました。社内はもちろん、外出先や家からでもいつでも受講できます。必要なのは安定したインターネット接続環境とブラウザのみです。

最大で受講料の70%支給される給付金制度もありますので、ぜひご利用ください!

ホワイトハッカーを目指したいといった方の入塾をお待ちしています!

.png)

・コースのカリキュラムや就職支援について知りたい

・受講生はどんな方が受講していて、どんなところに就職したか知りたい

・自分が補助金を受給できるかの確認がしたい

・ホワイトハッカーってどんな仕事なの?

などの疑問やお悩みを専任のキャリアカウンセラーが解消します。

ホワイトハッカーを目指したいと考えている人には最適なコースになっています!

セキュ塾では、提携している多数のセキュリティ企業様への就職紹介も行っています!

まとめ

終わってみてば、セキュ塾受講生と卒業生約55名の43チームに参加していただき、目立ったトラブルもなく、大会を終えることができました。

前半はあまり活発に問題の回答を入力せずに他チームを油断させて、後半の全チームのScoreボードが見れない時間帯になってから、各問題の回答をまとめて入力するサブマリン作戦を実行したりと、CTF慣れをしている人もいて大会を大変に盛り上げてくださいました。

多くの問題を解くことができて、普段の学習の進歩を感じることができた人、あまり問題を解くことができず、落ち込んでいる人などいたことと思いますが、このような場に挑戦したこと自体にも価値があると思います。

解説いただいたポール氏も仰られていたように、セキュリティ分野は日々の学習が肝要です!

今大会での経験を持ち帰って、普段の学習や活動に取り組んでいただければと思います。

【セキュ塾】の受講経験がない方で、ハッキングに興味がある方、ホワイトハッカーを目指す方はぜひ受講を検討してみてください!